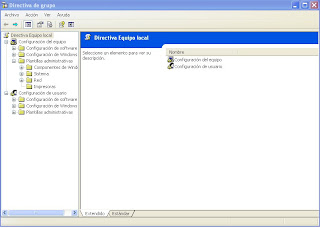

PLANTILLAS ADMINISTRATIVAS

En este módulo se explica con todo detalle el proceso para configurar y aplicar parámetros de seguridad adicionales en Windows XP Professional a través de las plantillas administrativas. Los archivos de plantilla administrativa (.adm) se utilizan para establecer la configuración en el registro de Windows XP, que rige el comportamiento de gran cantidad de servicios, aplicaciones y componentes de este sistema operativo.

INTRODUCCIÓN A SERVICIOS

Puede utilizar Servicios para:

*Iniciar, detener, pausar, reanudar o deshabilitar servicios en equipos locales y remotos. Para llevar a cabo tales acciones, tiene que disponer de los permisos apropiados.

*Administrar servicios en equipos locales y remotos (sólo en equipos remotos donde se ejecuta Windows XP, Windows 2000 o Windows NT 4.0).

*Configurar las acciones de recuperación que deben efectuarse si se produce un error en un servicio, por ejemplo reiniciar automáticamente el servicio o reiniciar el equipo (sólo en equipos donde se ejecuta Windows XP o Windows 2000).

*Habilitar o deshabilitar un servicio para un perfil de hardware en particular.

*Ver el estado y la descripción de cada servicio.

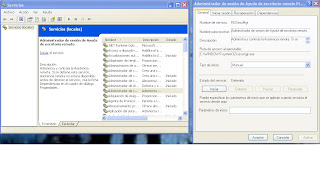

PARA CONFIGURAR EL INICIO DE UN SERVICIO

*Abra Servicios.

*Haga clic con el botón secundario del mouse (ratón) en el servicio que desee configurar y, a continuación, haga clic en Propiedades.

*En la ficha General, en el cuadro Tipo de inicio, seleccione Automático, Manual o Deshabilitado.

*Para especificar la cuenta de usuario que el servicio utilizará al iniciar la sesión, haga clic en la ficha Iniciar sesión y, a continuación, realice una de las acciones siguientes:

*Para especificar que el servicio utilice la cuenta LocalSystem, haga clic en Cuenta del sistema local.

*Para especificar que el servicio utilice la cuenta LocalService, haga clic en Esta cuenta y, a continuación, escriba NT AUTHORITY\LocalService.

*Para especificar que el servicio utilice la cuenta NetworkService, haga clic en Esta cuenta y, a continuación, escriba NT AUTHORITY\NetworkService.

*Si desea especificar otra cuenta, haga clic en Esta cuenta, haga clic en Examinar y, a continuación, especifique una cuenta de usuario en el cuadro de diálogo Seleccionar usuario. Al finalizar, haga clic en Aceptar.

*Escriba la contraseña de la cuenta de usuario en los cuadros Contraseña y Repetir contraseña y, a continuación, haga clic en Aceptar.

PARA INICIAR, DETENER, HACER UNA PAUSA, REANUDAR O REINICIAR UN SERVICIO

*Abra Servicios.

*En el panel de detalles, siga uno de los procedimientos siguientes:

*Seleccione el servicio. En el menú Acción, haga clic en Iniciar, Detener, Pausar, Reanudar o Reiniciar.

*Haga clic con el botón secundario del mouse (ratón) en el servicio y, a continuación, haga clic en Iniciar, Detener, Pausar, Reanudar o Reiniciar.

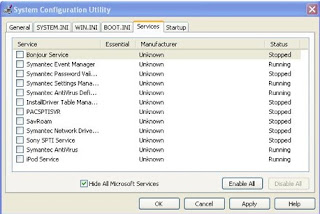

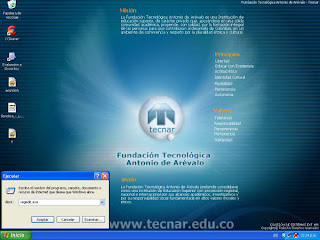

* El msconfig nos permite modificar la configuración del sistema a través de un proceso de eliminación con casillas de verificación.

*La utilidad principal de esta aplicación se encuentra en la solapa "Inicio".Ahí encontraremos un listado de los programas que arrancan en el inicio junto con Windows.

*Ubicacion del msconfig.exe:c:\Windows\

*Para acceder al MSCONFIG:1) Inicio - Ejecutar: "msconfig" (sin comillas) y ENTER.

*Solapa "Inicio", destildamos las cosas inútiles y aceptamos. Luego nos pedirá confirmación para reiniciar el equipo.

CONFIGURACION DEL SISTEMA

Si ya estás utilizando la opción Inicio selectivo de Windows (ver paso 4 que se especifica a continuación), deberás realizar un seguimiento de los elementos que hayas desactivado o reactivado de manera que, después de realizar estos pasos de solución de problemas, puedas hacer que el ordenador vuelva a la manera en la que se encontraba antes. Si seleccionas Inicio normal, es posible que se activen los elementos que no se estaban utilizando y pueden causar problemas.

1. En el menú Inicio, haz clic en Ejecutar. A continuación aparecerá la ventana Ejecutar (símbolo del sistema).

2. Escribe msconfig en el campo Abrir y haz clic en Aceptar. A continuación se abre la Utilidad de configuración del sistema.

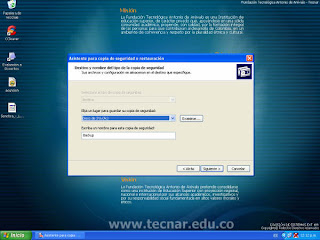

3. Haz clic en la ficha General.

4. Selecciona la opción "Inicio selectivo".

5. Deselecciona la casilla de verificación "Cargar elementos de inicio".

6. Haz clic en la ficha Iniciar.

7. Marca las casillas de verificación "iTunesHelper" y "qttask" de la lista.

8. Haz clic en la ficha Servicios.

9. Asegúrate de que la opción "Ocultar todos los servicios de Microsoft" está marcada.

10. Haz clic en Desactivar todos.

11. Haz clic en Aceptar.

12. Haz clic en Reiniciar.

13. Después de que se haya realizado el reinicio (y se haya iniciado sesión en Windows), aparece una ventana que confirma que has utilizado la Utilidad de configuración del sistema para realizar cambios en la manera en la que Windows se inicia. Haz clic en Aceptar. A continuación aparece la Utilidad de configuración del sistema. No hagas clic en Aceptar aquí ya que se te solicitará que reinicies el equipo de nuevo. Primero, intenta reproducir el problema que estás teniendo.

Si realizar estos pasos no soluciona el problema, es posible que desees utilizar la Utilidad de configuración del sistema para activar los Servicios del sistema y los Elementos de inicio de otros fabricantes uno a uno o varios a la vez (reiniciar el equipo después de activar el elemento o elementos) para identificar qué Servicio del sistema o Elemento de inicio está causando el problema. Puedes volver a activar todos ellos seleccionando la opción Inicio normal debajo de la pestaña General de la ventana Utilidad de configuración del sistema, pero recuerda que esto puede hacer que el problema aparezca de nuevo.

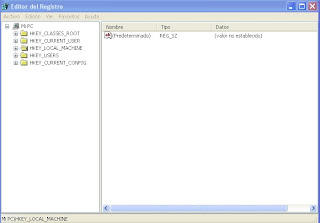

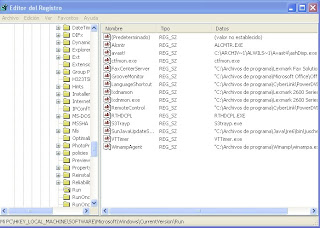

EDITOR DEL REGISTRO

El Editor del Registro es una herramienta avanzada que permite ver y cambiar la configuración del Registro de un sistema y contiene información acerca de la ejecución del equipo. Windows almacena la información de su configuración en una base de datos (el Registro) organizada en forma de árbol. Aunque el Editor del Registro permite inspeccionar y modificar el Registro, normalmente no necesitará hacerlo. Además, realizar cambios incorrectos puede dañar el sistema. Los usuarios avanzados que estén preparados para modificar y restaurar el Registro pueden utilizar con seguridad el Editor del Registro en tareas como eliminar entradas duplicadas o entradas de programas que se han desinstalado o eliminado.

ESTRUCTURA DEL REGISTRO DE WINDOWS

El Registro se divide en un número de secciones lógicas o "keys" (claves). Todas comienzan con "HKEY", que es una abreviatura para "Handle the Key". Estas divisiones pueden variar en diferentes versiones del sistema operativo.

•HKEY_CLASSES_ROOTAbreviado HKCR, esta sección almacena información acerca de las aplicaciones registradas, incluyendo asociación de extensiones de ficheros e identificadores de clases de objetos OLE para las aplicaciones usadas para manejarlos.

•HKEY_CURRENT_USERAbreviado HKCU, esta sección almacena configuraciones que son específicas del usuario que actualmente se encuentra operando el sistema.

•HKEY_LOCAL_MACHINEAbreviado HKLM, esta sección almacena las configuraciones generales que son para todos los usuarios del sistema operativo.

•HKEY_USERSAbreviado HKU, esta sección contiene subclaves correspondientes a las claves en HKEY_CURRENT_USER para cada usuario registrado en el sistema.

•HKEY_CURRENT_CONFIGAbreviado HKCC, esta sección contiene información reunida en tiempo de ejecución. La información almacenada en esta clave no es almacenada de forma permanente en el disco duro.

USANDO EL REGEDIT.EXE

1. Haga clic en inicio y a continuacion ejecutar

2. Escriba regedit y luego haga clic en aceptar

Para eliminar la autoactivacion de virus o archivos innecesarios de windows debemos seguir la siguiente ruta:

16:32

16:32

keyla

keyla

Subscribe

Subscribe Follow me!

Follow me!